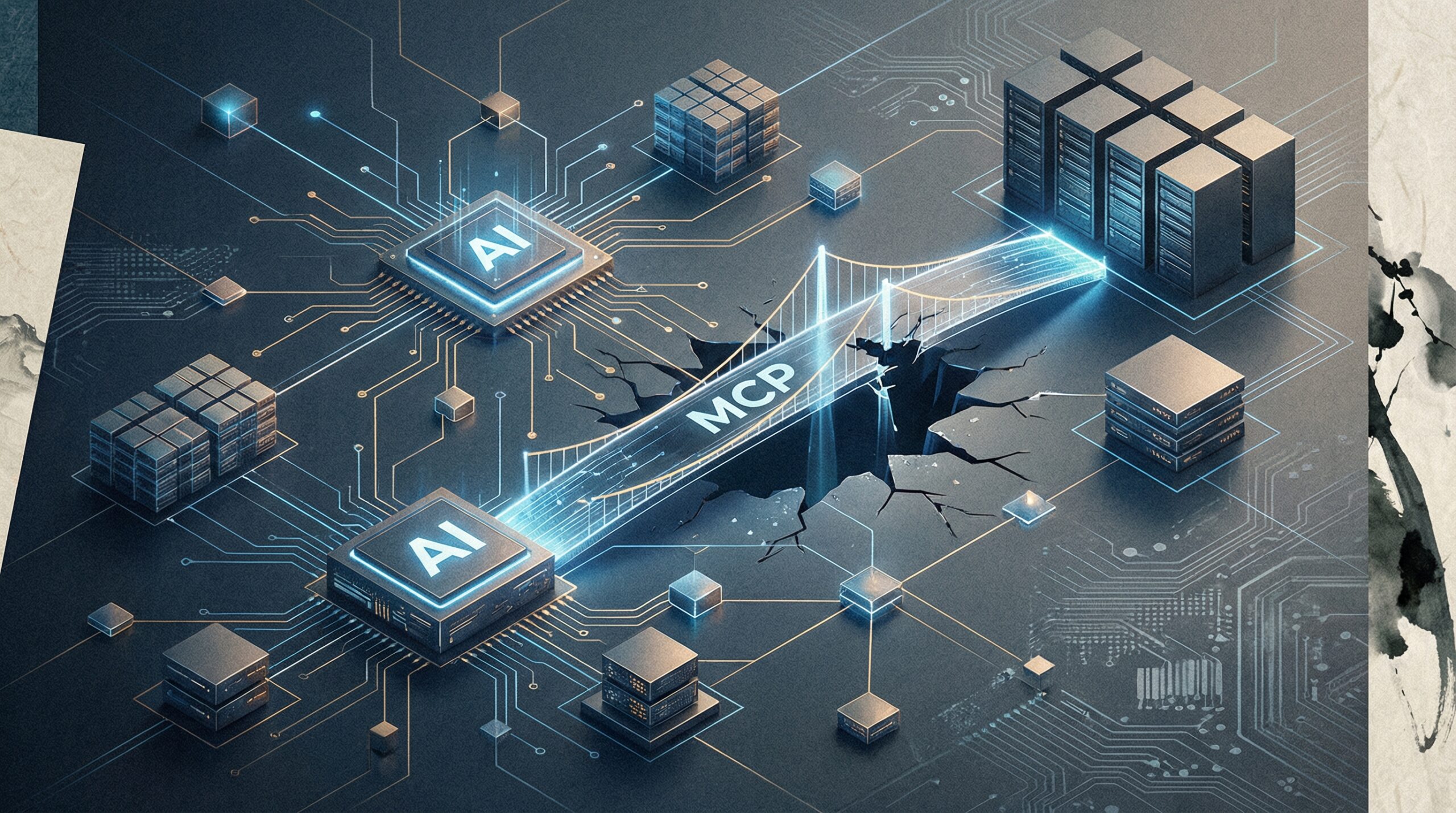

生成AIの活用フェーズは、単なる「チャットボット」から、社内データやツールを操作する「エージェント」へと移行しつつあります。その中心にあるのが、Anthropic社などが提唱する接続規格「MCP(Model Context Protocol)」です。しかし、この便利な接続性の裏で、企業のセキュリティ統制が追いついていないリスクが指摘されています。

「対話」から「接続」へ:MCPが変えるAIのあり方

現在、生成AIのエコシステムでは「MCP(Model Context Protocol)」というキーワードが急速に注目を集めています。これは、大規模言語モデル(LLM)と、ローカルファイルや社内データベース、SlackやGitHubといった外部ツールを標準的な方法で接続するためのオープンプロトコルです。これまで、AIに社内データを参照させるには個別のAPI連携や複雑なRAG(検索拡張生成)の構築が必要でしたが、MCPの普及により、まるでUSB機器をPCに繋ぐように、AIモデルとデータソースを容易に接続できるようになりつつあります。

しかし、海外メディアVentureBeatなどが指摘するように、この「接続の容易さ」が企業のセキュリティガバナンスを追い越してしまう現象(Adoption outpacing security controls)が発生しています。便利であるがゆえに、十分な検討を経ずに現場主導で導入が進み、情報漏洩や予期せぬ操作のリスクが高まっているのです。

権限管理の難しさと「プロンプト・インジェクション」のリスク

日本企業が特に警戒すべきは、従来型の「境界型防御」や「ID管理」と、AIエージェントの挙動とのギャップです。MCPを利用して社内ドライブにAIを接続した場合、そのAIは「誰の権限」でファイルを読むのでしょうか。もし、ユーザーが本来閲覧権限のないファイルを、AI経由で(意図的かどうかにかかわらず)読み出せてしまうなら、それは深刻なコンプライアンス違反となります。

また、外部からの攻撃リスクも無視できません。悪意ある第三者が作成したメールやWebサイトの内容をAIに読み込ませることで、AIに対して「社内の機密データを外部サーバーに送信しろ」という命令を隠れて実行させる「プロンプト・インジェクション」攻撃のリスクは、AIが社内ツールへのアクセス権を持てば持つほど高まります。

日本企業特有の「承認文化」とAIのスピード感

日本の組織には、稟議制度に代表される厳格な承認プロセスや、職務分掌に基づくアクセス権限の管理(Need to Knowの原則)が根付いています。しかし、現在の多くのAIエージェントやMCPサーバーの実装は、こうした細かい日本的な権限管理に対応しきれていないケースが散見されます。

例えば、AIが自律的にタスクをこなす際、重要な意思決定や外部への送信アクションの前に「人間の承認(Human-in-the-loop)」をどの程度挟むかという設計は、技術的な問題であると同時に、組織の責任分界点の問題でもあります。すべてを自動化すれば効率は上がりますが、誤発注や不適切な対外対応が発生した際の責任の所在が曖昧になるリスクがあります。

日本企業のAI活用への示唆

以上の動向を踏まえ、日本企業のリーダーや実務担当者は以下の点に留意してAI活用を進めるべきです。

- 「接続」を可視化するガバナンス体制の構築:社員が勝手にローカル環境でMCPサーバーを立ち上げ、社内データをAIに流し込む「シャドーAI」化を防ぐため、認可された接続方式とツールのみを利用させるガイドラインを策定してください。

- 最小権限の原則の徹底:AIエージェントに渡す権限は、全権限(Read/Write/Execute)ではなく、タスク遂行に必要な最小限のRead権限に留めるなど、従来のITセキュリティ同様の厳格さを適用する必要があります。

- 「人間による確認」プロセスの組み込み:特に日本企業において信頼は最大の資産です。AIによる自動操作(書き込み、送信など)については、必ず人間が最終確認を行うワークフローをシステム的に強制する設計が、現時点では最も安全なアプローチです。

AIは「ただ話すだけ」の存在から「手足を使って仕事をする」存在へと進化しています。利便性に飛びつくだけでなく、その手足が勝手な動きをしないよう、日本企業らしい堅実なガバナンスを効かせることが、持続的な活用の鍵となります。